Tin tặc lạm dụng n8n Webhooks từ tháng 10/2025 phát tán mã độc

Các nhóm tội phạm mạng đã lợi dụng nền tảng tự động hóa AI n8n để thực hiện các cuộc tấn công lừa đảo tinh vi. Bằng cách sử dụng cơ sở hạ tầng đáng tin cậy, chúng có thể vượt qua các bộ lọc bảo mật truyền thống và biến công cụ năng suất thành kênh phát tán mã độc.

Cộng đồng an ninh mạng đang đối mặt với một mối đe dọa mới khi các nhóm tin tặc bắt đầu khai thác n8n - một nền tảng tự động hóa quy trình làm việc AI phổ biến - để thực hiện các chiến dịch lừa đảo phức tạp. Từ tháng 10/2025, các chuyên gia bảo mật đã ghi nhận sự gia tăng đáng kể trong việc sử dụng trái phép công cụ này để gửi email tự động chứa mã độc hoặc thu thập thông tin thiết bị của nạn nhân.

Chi tiết sự việc

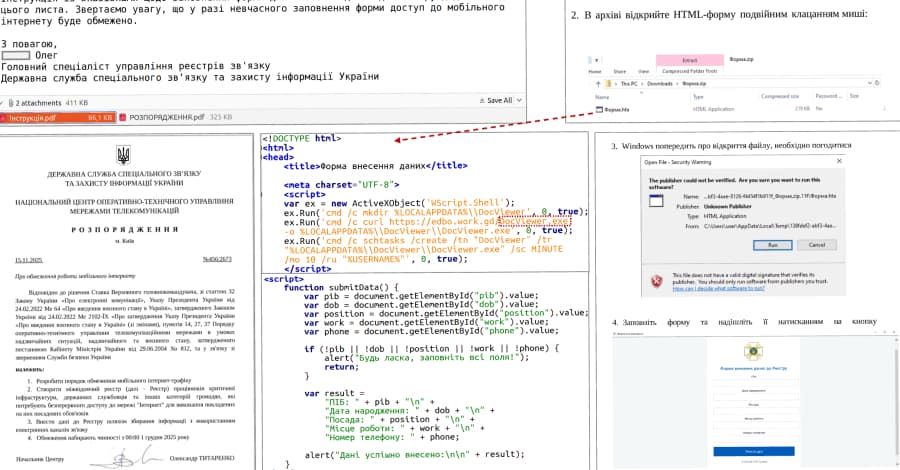

Theo báo cáo từ các nhà nghiên cứu bảo mật, tin tặc đã tìm ra cách lợi dụng tính năng webhook của n8n để tạo ra các quy trình tự động gửi email lừa đảo quy mô lớn. Thay vì sử dụng các máy chủ email truyền thống dễ bị phát hiện, chúng khai thác cơ sở hạ tầng đáng tin cậy của n8n để tránh bị các hệ thống bảo mật phát hiện. Phương thức tấn công này đặc biệt nguy hiểm vì các email được gửi từ nguồn có uy tín cao, làm tăng khả năng nạn nhân tin tưởng và click vào các liên kết độc hại.

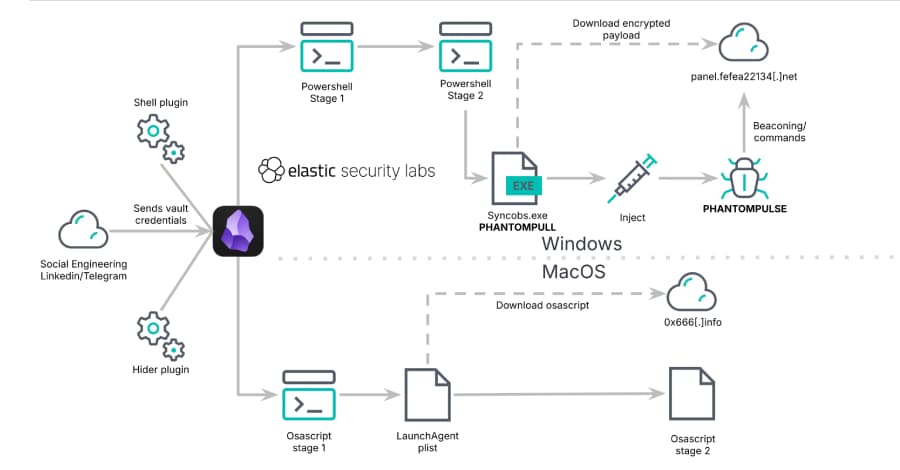

Các chiến dịch tấn công được thiết kế tinh vi với khả năng tùy chỉnh nội dung email dựa trên thông tin thu thập được về mục tiêu. Tin tặc sử dụng các kỹ thuật fingerprinting để nhận diện loại thiết bị, hệ điều hành và trình duyệt của nạn nhân, từ đó cung cấp mã độc phù hợp với từng môi trường cụ thể.

Mức độ nghiêm trọng

Sự việc này được đánh giá ở mức độ nghiêm trọng cao do tác động kép mà nó gây ra. Thứ nhất, việc lạm dụng n8n không chỉ ảnh hưởng đến danh tiếng của nền tảng mà còn có thể khiến các tổ chức sử dụng công cụ này gặp khó khăn trong việc duy trì các quy trình tự động hóa hợp pháp. Thứ hai, khả năng bypass các hệ thống bảo mật email truyền thống của phương thức này tạo ra một kênh tấn công mới cực kỳ hiệu quả.

Các chuyên gia cảnh báo rằng nếu xu hướng này tiếp tục phát triển, chúng ta có thể chứng kiến sự gia tăng mạnh mẽ trong các vụ tấn công lừa đảo thành công. Điều này đặc biệt đáng lo ngại khi mà nhiều doanh nghiệp đang ngày càng phụ thuộc vào các công cụ tự động hóa dựa trên AI trong hoạt động kinh doanh hàng ngày của họ.

Phân tích kỹ thuật

Về mặt kỹ thuật, tin tặc khai thác tính năng webhook của n8n để tạo ra các quy trình làm việc tự động có thể được kích hoạt từ xa. Khi một webhook được gọi, hệ thống sẽ thực hiện một chuỗi hành động đã được định nghĩa trước, bao gồm việc gửi email với nội dung tùy chỉnh đến danh sách mục tiêu. Do n8n được nhiều tổ chức tin tưởng sử dụng, các email xuất phát từ nền tảng này thường có tỷ lệ vượt qua bộ lọc spam cao hơn đáng kể.

Điều đáng chú ý là các nhóm tấn công còn tích hợp thêm các script fingerprinting JavaScript vào email HTML để thu thập thông tin về môi trường của nạn nhân. Thông tin này sau đó được sử dụng để tối ưu hóa mã độc hoặc kỹ thuật tấn công cho từng mục tiêu cụ thể, làm tăng đáng kể tỷ lệ thành công của chiến dịch.

Khuyến nghị bảo mật

Để bảo vệ khỏi loại tấn công này, các tổ chức cần triển khai nhiều lớp bảo vệ khác nhau. Trước hết, cần cập nhật và cấu hình lại các hệ thống lọc email để có thể phát hiện các mẫu bất thường trong email tự động, kể cả khi chúng đến từ các nguồn đáng tin cậy. Đồng thời, việc đào tạo nhân viên về nhận diện email lừa đảo cần được tăng cường, đặc biệt chú trọng vào việc xác minh nguồn gốc email ngay cả khi chúng có vẻ hợp pháp. Các quản trị viên IT cũng nên theo dõi chặt chẽ các luồng dữ liệu từ các nền tảng tự động hóa và thiết lập cảnh báo cho các hoạt động bất thường.

Bài viết liên quan

Mạng lưới AI tạo nội dung giả mạo xâm nhập Google Discover lừa đảo

3 ngày trước

Botnet PowMix tấn công nhân viên Czech bằng kỹ thuật lẩn tránh C2 ngẫu nhiên

1 ngày trước

Hacker lạm dụng ứng dụng Obsidian để tấn công ngành tài chính

1 ngày trước