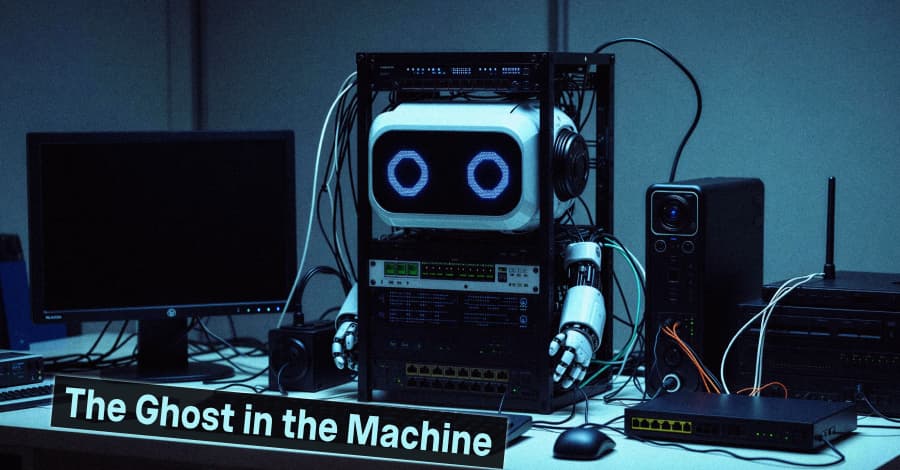

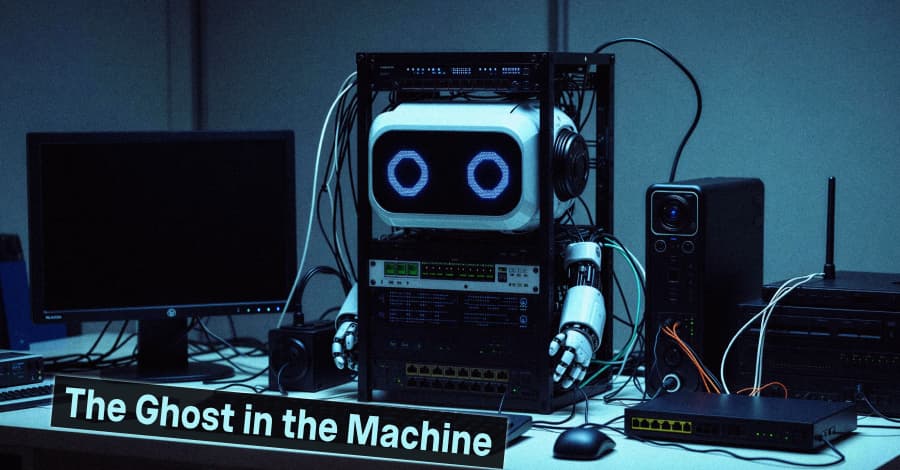

68% sự cố đám mây do tài khoản dịch vụ bị bỏ quên - Webinar miễn phí

Năm 2024, 68% các vụ tấn công đám mây không phải do lừa đảo hay mật khẩu yếu, mà do các tài khoản dịch vụ và API key bị lãng quên. Mỗi nhân viên trong tổ chức có tới 40-50 thông tin xác thực tự động không được quản lý.

Trong năm 2024, một thống kê đáng báo động cho thấy 68% các vụ xâm phạm hệ thống đám mây không phải xuất phát từ các cuộc tấn công lừa đảo phức tạp hay mật khẩu yếu như nhiều người nghĩ. Thay vào đó, nguyên nhân chính lại đến từ những tài khoản dịch vụ bị xâm phạm và các khóa API bị lãng quên - những danh tính phi con người không được ai giám sát.

Chi tiết về vấn đề danh tính phi con người

Theo các chuyên gia an ninh mạng, với mỗi nhân viên trong một tổ chức, có thể tồn tại từ 40 đến 50 thông tin xác thực tự động khác nhau. Điều này bao gồm các tài khoản dịch vụ, mã thông báo API, kết nối tác nhân AI và các quyền cấp OAuth. Những thành phần này hoạt động trong bóng tối, thực hiện các tác vụ tự động mà không cần sự can thiệp trực tiếp của con người.

Vấn đề trở nên nghiêm trọng khi các dự án kết thúc hoặc nhân viên rời khỏi công ty. Trong hầu hết các trường hợp, những danh tính phi con người này bị bỏ lại mà không được thu hồi hoặc vô hiệu hóa đúng cách. Chúng trở thành những "tài khoản mồ côi" - vẫn hoạt động và có quyền truy cập nhưng không còn ai quản lý.

Mức độ nghiêm trọng của tình trạng này

Các tài khoản mồ côi này tạo ra những lỗ hổng bảo mật nghiêm trọng trong hạ tầng đám mây của doanh nghiệp. Kẻ tấn công có thể khai thác những danh tính không được giám sát này để xâm nhập vào hệ thống, truy cập dữ liệu nhạy cảm hoặc thực hiện các hoạt động độc hại mà không bị phát hiện trong thời gian dài.

Tác động của vấn đề này không chỉ dừng lại ở việc mất dữ liệu. Các vụ tấn công thông qua tài khoản dịch vụ bị xâm phạm có thể dẫn đến gián đoạn hoạt động kinh doanh, tổn thất tài chính lớn và ảnh hưởng nghiêm trọng đến danh tiếng của tổ chức.

Phân tích kỹ thuật về danh tính phi con người

Danh tính phi con người khác biệt với tài khoản người dùng thông thường ở chỗ chúng được thiết kế để hoạt động tự động và liên tục. Chúng thường có quyền truy cập cao để thực hiện các tác vụ hệ thống quan trọng như đồng bộ dữ liệu, tích hợp ứng dụng hoặc quản lý tài nguyên đám mây.

Việc theo dõi và quản lý những danh tính này trở nên phức tạp do chúng không có chu kỳ đăng nhập thường xuyên như tài khoản người dùng. Nhiều tổ chức thiếu các công cụ và quy trình phù hợp để kiểm kê, giám sát và dọn dẹp những tài khoản không còn sử dụng này một cách hiệu quả.

Khuyến nghị bảo mật

Để giảm thiểu rủi ro từ các tài khoản mồ côi, các tổ chức cần thiết lập quy trình kiểm kê định kỳ tất cả danh tính phi con người trong môi trường của mình. Điều này bao gồm việc xác định, phân loại và đánh giá mức độ cần thiết của từng tài khoản dịch vụ và API key. Đồng thời, cần triển khai các giải pháp giám sát liên tục để phát hiện và loại bỏ những danh tính không còn hoạt động hoặc không cần thiết. Việc tham gia các buổi hội thảo chuyên môn về chủ đề này cũng sẽ giúp các chuyên gia IT cập nhật những phương pháp và công cụ mới nhất để bảo vệ hệ thống của tổ chức.

Bài viết liên quan

Google tích hợp DNS parser Rust vào Pixel 10 tăng cường bảo mật

3 ngày trước

68% vụ rò rỉ dữ liệu đám mây năm 2024 do danh tính ma bị lãng quên

1 giờ trước

NIST cắt giảm xử lý CVE - Tác động nghiêm trọng đến đội ngũ an ninh

13 giờ trước