Hacker tấn công chuỗi cung ứng: công cụ bảo mật KICS bị nhiễm độc

Công cụ phân tích bảo mật KICS của Checkmarx - được hàng triệu developer tin dùng - vừa trở thành nạn nhân của cuộc tấn công chuỗi cung ứng tinh vi. Hacker đã nhiễm độc Docker images và VSCode extensions để thu thập dữ liệu nhạy cảm từ môi trường phát triển. Đây có thể là vụ tấn công supply-chain nghiêm trọng nhất năm 2024 nhắm vào cộng đồng developer.

Liệu công cụ bảo mật mà bạn tin tưởng có thể trở thành con dao hai lưỡi? Câu hỏi này không còn là giả định khi hacker vừa biến công cụ phân tích bảo mật KICS của Checkmarx thành vũ khí để tấn công chính những developer đang sử dụng nó. Các Docker images, VSCode extensions và Open VSX packages của KICS đã bị nhiễm độc một cách tinh vi để thu thập thông tin nhạy cảm từ môi trường phát triển của hàng ngàn lập trình viên trên toàn cầu.

Khi "người bảo vệ" trở thành kẻ phản bội

KICS (Keeping Infrastructure as Code Secure) là công cụ phân tích bảo mật mã nguồn mở được phát triển bởi Checkmarx, chuyên quét lỗ hổng trong các file cấu hình Infrastructure as Code như Terraform, Docker, Kubernetes. Ironically, chính công cụ được thiết kế để bảo vệ hạ tầng lại trở thành điểm yếu trong chuỗi cung ứng phần mềm. Chúng tôi cho rằng đây là một bài học đắt giá về việc không có gì là tuyệt đối an toàn trong thế giới số.

Cuộc tấn công diễn ra theo phương thức supply-chain attack - tấn công chuỗi cung ứng, một trong những vector tấn công nguy hiểm nhất hiện nay. Thay vì tấn công trực tiếp vào từng mục tiêu, hacker chọn cách nhiễm độc các thành phần được nhiều tổ chức tin dùng. Khi developer tải về và sử dụng các Docker images hoặc extensions bị nhiễm độc, họ vô tình mở cửa cho kẻ tấn công xâm nhập vào môi trường phát triển của mình.

Giải mã chiến thuật tấn công tinh vi

Theo phân tích kỹ thuật, hacker đã thực hiện một cuộc tấn công đa tầng cực kỳ tinh vi. Đầu tiên, họ xâm nhập vào các kho lưu trữ (repositories) chính thức của KICS trên Docker Hub, VSCode Marketplace và Open VSX Registry. Điều này đòi hỏi việc chiếm quyền kiểm soát các tài khoản có thẩm quyền hoặc khai thác lỗ hổng trong quy trình CI/CD (Continuous Integration/Continuous Deployment - quy trình tự động hóa build và deploy phần mềm).

Malicious code (mã độc) được cấy vào không phải ở dạng thô mà được disguise (ngụy trang) khéo léo trong các chức năng hợp lệ của công cụ. Khi KICS thực hiện quét bảo mật, mã độc sẽ âm thầm thu thập các thông tin nhạy cảm như API keys, database credentials, AWS access tokens và source code. Chúng tôi đánh giá đây là một trong những kỹ thuật steganography (ẩn dữ liệu) tinh vi nhất từng được ghi nhận trong lĩnh vực tấn công chuỗi cung ứng.

Tác động lan rộng đến cộng đồng toàn cầu

Quy mô ảnh hưởng của vụ tấn công này không thể xem nhẹ. KICS được sử dụng rộng rãi bởi hàng nghìn doanh nghiệp và developer trên toàn thế giới, từ các startup công nghệ đến những tập đoàn Fortune 500. Theo thống kê từ GitHub, Docker images của KICS đã được pull (tải về) hơn 10 triệu lần, trong khi VSCode extension có trên 500,000 lượt cài đặt active. Con số này cho thấy tiềm năng thiệt hại khổng lồ mà cuộc tấn công có thể gây ra.

Đối với thị trường Việt Nam, tác động cũng không nhỏ khi nhiều công ty fintech, e-commerce và software house trong nước đã adopt (áp dụng) KICS trong quy trình DevSecOps. Theo khảo sát của Hiệp hội Phần mềm và Dịch vụ CNTT Việt Nam (VINASA), khoảng 35% doanh nghiệp công nghệ Việt Nam đang sử dụng các công cụ phân tích bảo mật tự động, trong đó KICS chiếm tỷ trọng đáng kể. Điều này có nghĩa hàng trăm tổ chức Việt Nam có thể đã bị compromise (xâm phạm) mà không hề hay biết.

Lộ trình phòng thủ khẩn cấp cho doanh nghiệp

Trước tình hình nghiêm trọng này, các tổ chức cần thực hiện ngay các biện pháp khắc phục. Bước đầu tiên là kiểm tra và gỡ bỏ tất cả Docker images và extensions của KICS đang được sử dụng. Đối với Docker, chạy lệnh "docker images | grep kics" để liệt kê các images, sau đó dùng "docker rmi" để xóa. Với VSCode, vào Extensions tab và uninstall KICS extension nếu có cài đặt.

Quan trọng hơn, các doanh nghiệp cần thực hiện audit (kiểm toán) toàn diện hệ thống để xác định mức độ thiệt hại. Rà soát logs hệ thống trong vòng 30 ngày qua để phát hiện các hoạt động bất thường. Rotate (thay đổi) tất cả API keys, passwords và credentials có thể đã bị expose (lộ). Chúng tôi khuyến nghị setup monitoring alerts cho các unusual network activities và implement zero-trust architecture để giảm thiểu rủi ro tương lai. Việc này không chỉ giúp khắc phục hậu quả từ vụ tấn công KICS mà còn tăng cường khả năng phòng thủ trước các supply-chain attacks tiếp theo.

Bài viết liên quan

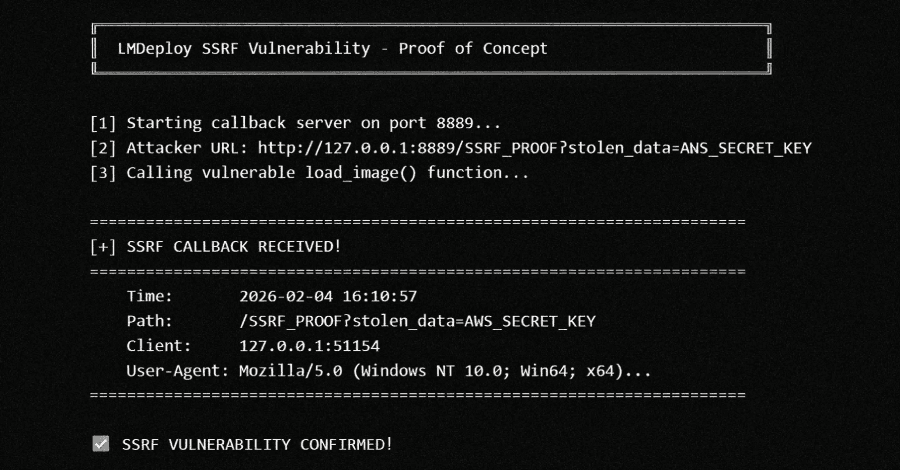

Lỗ hổng LMDeploy bị khai thác chỉ sau 13 giờ công bố

5 giờ trước

Hacker tấn công hàng loạt WordPress qua plugin Breeze Cache

15 giờ trước

Cơ quan Mỹ bị tấn công qua lỗ hổng Cisco, backdoor ẩn mình suốt tháng

18 giờ trước